ภัยคุกคามทั่วโลกมีการเปลี่ยนแปลง Global Cyber Security Changed

F5 Labs ร่วมมือกับ Effluxio วิจัยปริมาณการโจมตีทั่วโลกเพื่อให้เข้าใจถึงภูมิทัศน์ของภัยคุกคามทางอินเทอร์เน็ตได้ดีขึ้น ซึ่งการโจมตีทางไซเบอร์นั้นมีหลายรูปแบบ แต่มักจะเริ่มต้นด้วยการตามล่า ค้นหางานบริการ (Services) ที่หาประโยชน์ได้ รายงานนี้วิเคราะห์ผลการสแกนและกับดักด้วย honeypots ที่มีการโต้ตอบในระดับขั้นต่ำทั่วโลก (Global low-interaction honeypots traps) ในช่วงสามไตรมาสของปี 2021 โดยเฉพาะอย่างยิ่งการเปรียบเทียบพฤติกรมจากสองไตรมาสแรก ตั้งแต่มกราคมถึงมิถุนายน กับไตรมาสที่สาม กรกฎาคมถึงกันยายน

ความพยายามในการเชื่อมต่อที่มาจากการสแกนเหล่านี้ ไม่จำเป็นต้องระบุถึงเจตนาร้ายจากประเทศหรือองค์กรต้นทาง จากการวิเคราะห์นี้ ผู้โจมตีขั้นสูง (Advanced Attackers) มักใช้การโจมตีผ่านโครงสร้างพื้นฐานของงานบริการ (Services) ผ่านบ๊อตเน็ต (BOTNETs) ด้วยการสแกนช่องโหว่ ที่มาจากประเทศใดประเทศหนึ่ง ซึ่งไม่ได้หมายความว่าเครื่องมือของผู้โจมตี (Attackers) อยู่ในประเทศเดียวกัน

Top Scanned Ports

ตั้งแต่เริ่มต้นที่เชื่อมต่ออินเทอร์เน็ต ผู้คุกคามได้มีสแกน IP และ Port ในรูปแบบที่หลากหลาย เพื่อค้นหาเป้าหมายที่เป็นไปได้ ซึ่งแต่ละพอร์ตเฉพาะ (Specific Ports) แสดงถึงงานบริการที่เป็นไปได้ ซึ่งสามารถตรวจสอบหาช่องโหว่และใช้ประโยชน์จากพอร์ตเฉพาะได้

งานบริการ (Service) และพอร์ต (Ports) ที่ตรงเป้าหมายอันดับต้น ๆ ในขณะนี้

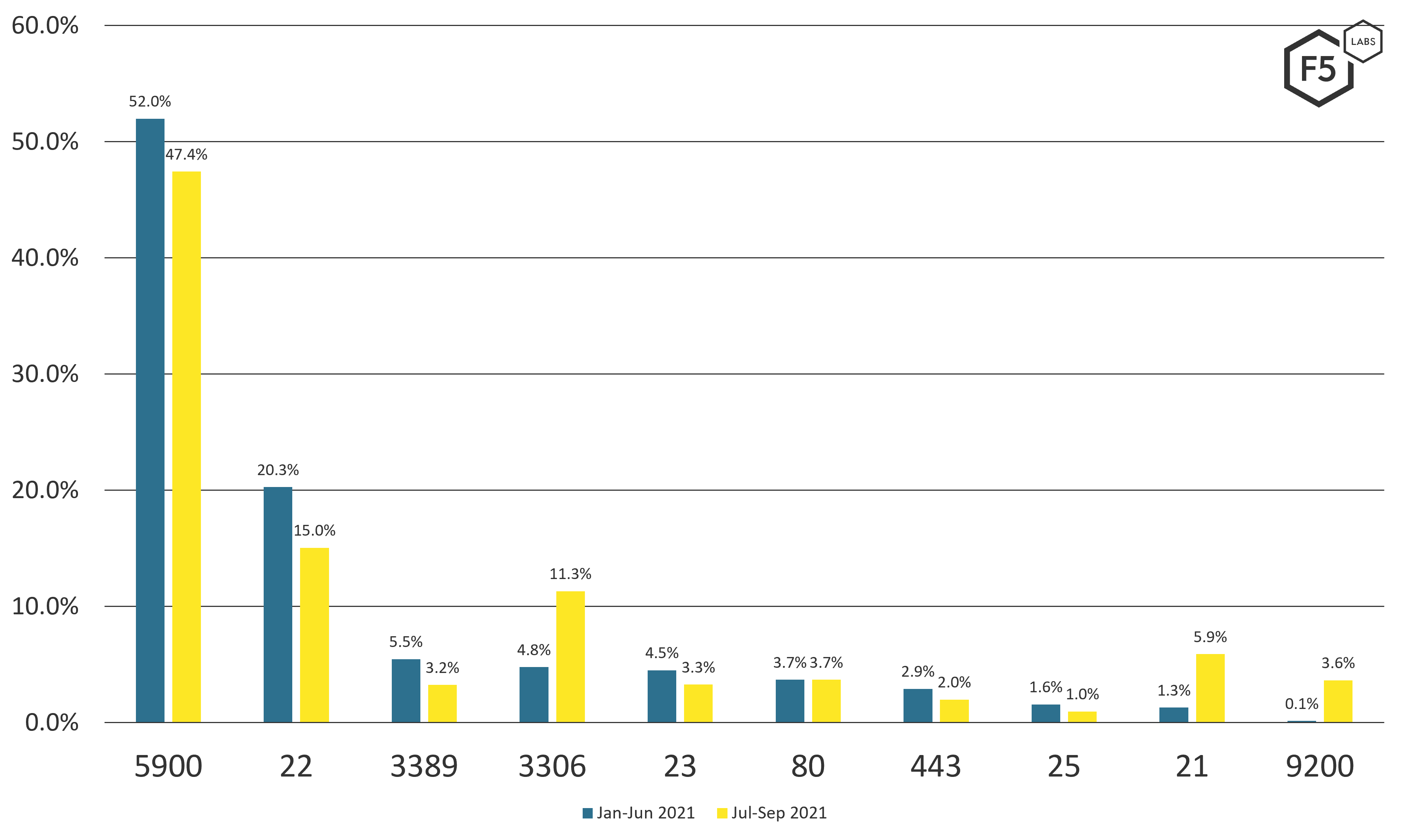

แม้ว่าผู้คุกคามจะตรวจสอบพอร์ตจำนวนมาก แต่ในปี 2564 พอร์ตที่ถูกสแกนบ่อยที่สุดสามอันดับแรกยังคงเหมือนเดิม คือพอร์ตเหล่านี้ 5900 (VNC), 22 (SSH) และ 3389 (RDP) ซึ่งทั้งหมดใช้สำหรับการเข้าสู่ระบบระยะไกล (Remote Access) อย่างไรก็ตาม ทั้งสามพอร็ตที่ตรวจพบ พบว่าลดลงเพียงเล็กน้อย โดยมีการสแกนพอร์ต 3306 (MySQL), 21 (FTP) และ 9200 (Elasticsearch API) ที่เพิ่มขึ้นมา และสอดคล้องกันกับรูปแบบการใช้งานในปัจจุบัน

รูปที่ 1 แบ่งสัดส่วนเฉพาะของการรับส่งข้อมูลการสแกนต่อพอร์ตสำหรับการเริ่มต้นและครึ่งหลังของปี 2564

การสแกนพอร์ต 9200 เพิ่มในไตรมาสที่ 3 ปี 2564

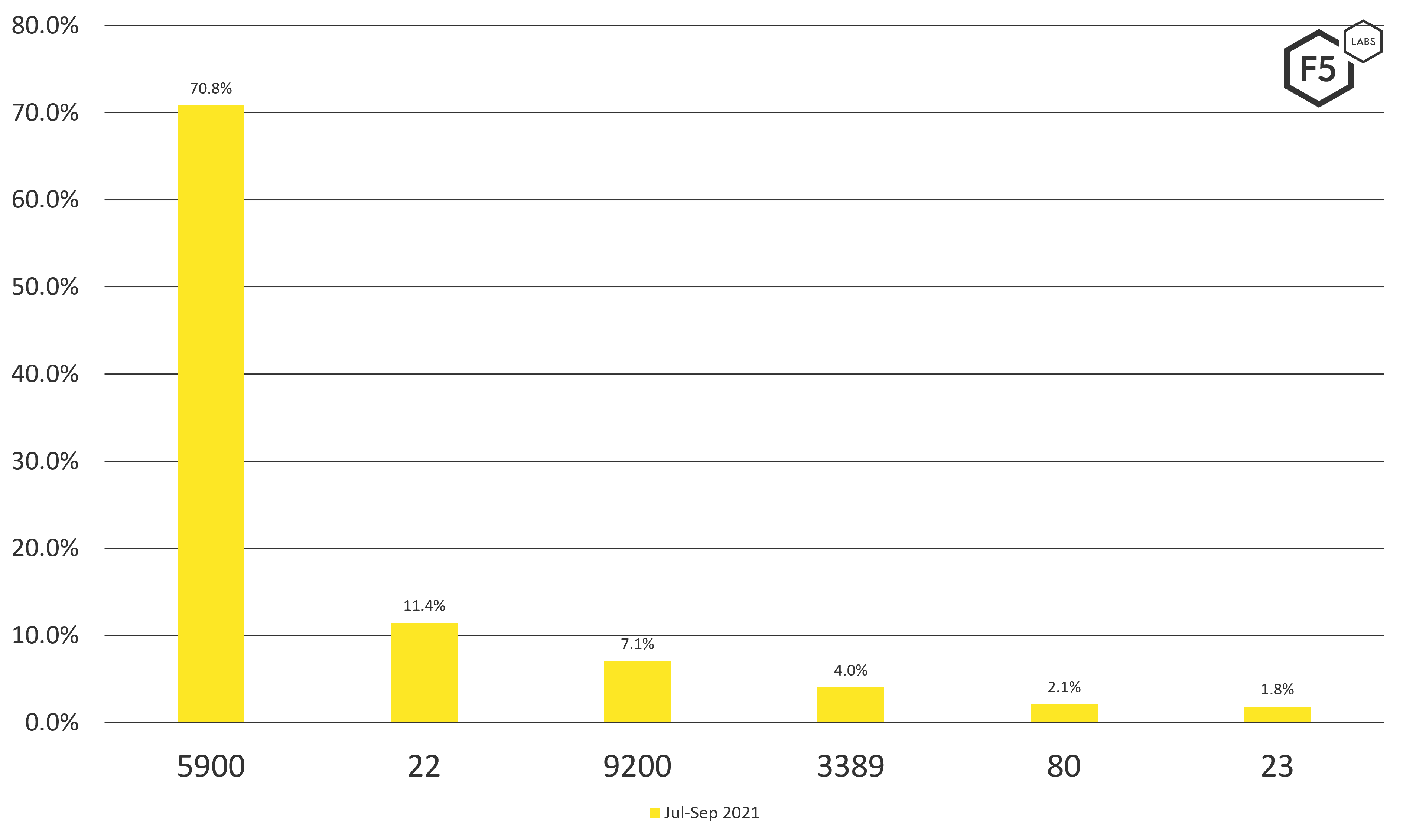

เมื่อเจาะลึกลงไปในการสแกนที่เพิ่มขึ้นของพอร์ต 9200 ซึ่งพบว่ามีการสแกน Elasticsearch ที่ถูกใช้งานบนพอร์ต 9200 เพิ่มสูงขึ้นมาอยู่ในหกอันดับแรกของโลก ในไตรมาสที่ 3 (3.6% ของการรับส่งข้อมูลการสแกนทั้งหมด) อย่างไรก็ตาม มันก็อยู่ในสามอันดับแรกของการตรวจพบในภูมิภาคของสหรัฐอเมริกา คำถามที่ชวนสงสัย ทำไมต้องเป็น Elasticsearch? ประการหนึ่งคือที่มาของการพยายามละเมิดการเข้าถึงข้อมูลขนาดใหญ่จำนวนมาก (Many large data breaches) ดังที่เคยมีการระบุไว้ในรายงานวิธีการป้องกันแอปพลิเคชันปี 2019 และ 2021 ซึ่ง F5 ขอแนะนำอย่างยิ่งให้เสริมความแข็งแกร่งของ API ที่เปิดเผยต่ออินเทอร์เน็ตทั้งหมด โดยเฉพาะอย่างยิ่ง API ที่กำหนดเป้าหมายการโจมตีอย่างหนัก เหมือนเช่น Elasticsearch

ใครกำลังสแกนอินเทอร์เน็ต?

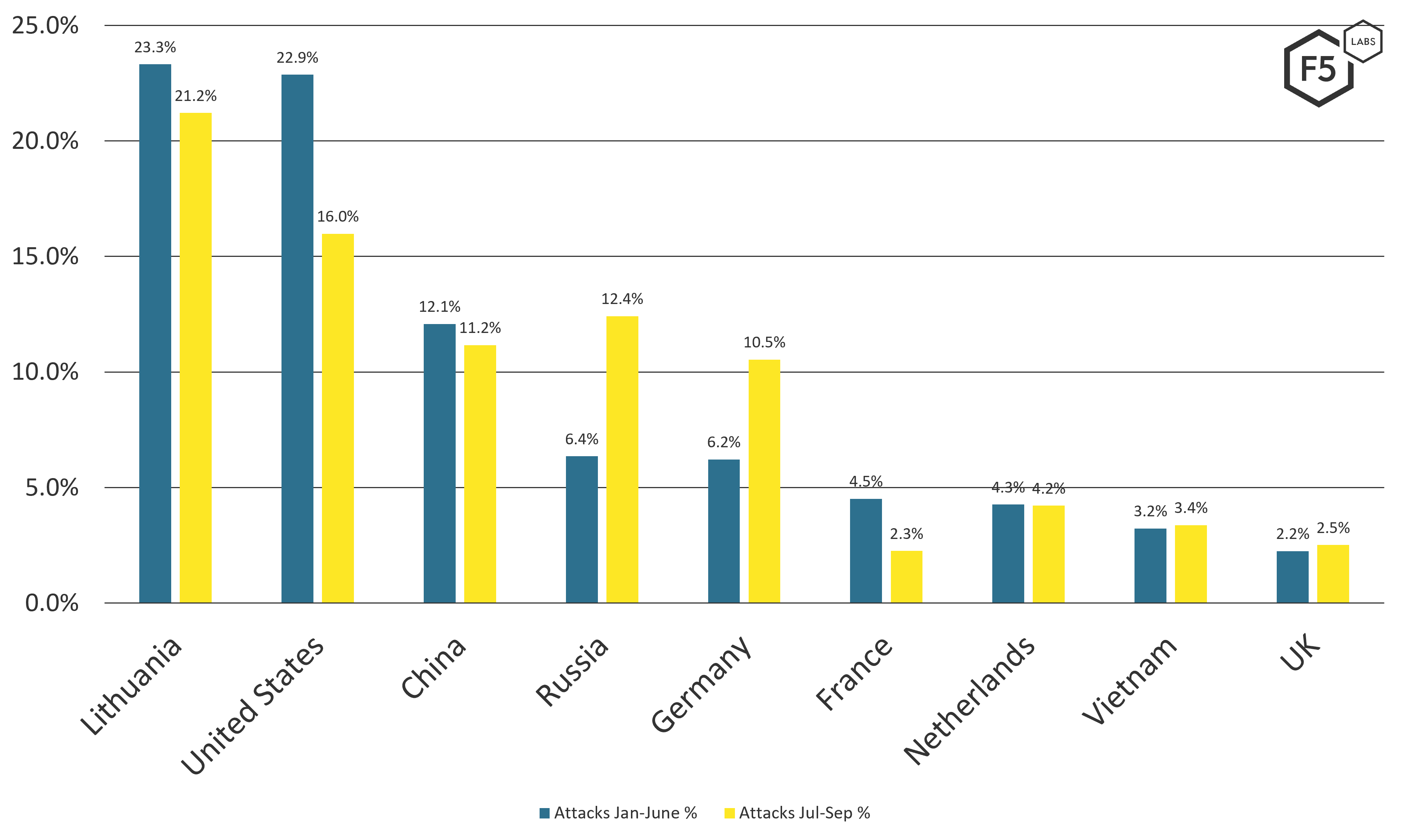

เมื่อลองหันาสนใจว่าใครกำลังทำการสแกนกันอยู่ เนื่องจากเราพบเห็น ลิทัวเนีย มีค่าผิดปกติ มาดูประเทศชั้นนำอื่นๆ ที่เป็นต้นกำเนิดของการสแกนเหยื่อกัน ซึ่งเช่นเดียวกับเมื่อก่อน เราจะเปรียบเทียบช่วงครึ่งแรกของปี 2021 (มกราคมถึงมิถุนายน) กับไตรมาสที่สาม (กรกฎาคมถึงกันยายน) กันในรูปด้านล่าง

ผิดปกติมากที่สุด เกิดขึ้นที่ลิทัวเนียซึ่งเป็นแหล่งที่มาของการโจมตีเครือข่ายมากที่สุดใน 2021 ปี ทำไมถึงเป็นแบบนี้ คำตอบมาจากกระทรวงความมั่นคงแห่งชาติลิทัวเนีย (Lithuania’s State Security Department) ซึ่งในเดือนมีนาคมได้มีการกล่าวว่ามาจากอินเทอร์เน็ตของผู้โจมตีรัสเซีย ใช้โครงสร้างพื้นฐานไอทีของประเทศและโจมตีองค์กรอื่นๆ ที่พัฒนาวัคซีนป้องกัน ในความเป็นจริงคุณสามารถเห็นการไหลของแหล่งที่มาของลิทัวเนียมีการลดลง

Highlights

- พอร์ตบริการที่สแกนสามอันดับแรกในช่วงสามไตรมาสแรกของปี 2564 ทั้งหมดมีไว้สำหรับการเข้าสู่ระบบจากระยะไกล (Remote Access) ดังนั้นจำเป็นต้องให้ Services เหล่านี้แข็งแกร่งขึ้นด้วยการแพตช์และการตรวจสอบสิทธิ์การใช้งานที่เข้มงวด

- มาเลเซียพบปริมาณการสแกนที่ไม่เหมาะสมจาก ASN ที่มอบหมายให้ Alibaba ในประเทศจีนบนพอร์ต MySQL 3306 ในช่วงไตรมาสที่ 3 ปี 2564

- ลิทัวเนียเป็นหนึ่งในประเทศต้นทางอันดับต้น ๆ สำหรับการสแกนทั่วโลกในช่วงเวลานี้ แต่มีแนวโน้มว่าผู้โจมตีทางไซเบอร์เป็นของรัสเซีย เป็นการจู่โจงโครงสร้างพื้นฐานของลิทัวเนีย

คำแนะนำ

เพื่อบรรเทาและลดผลกระทบจากการโจมตีที่กล่าวถึง เราขอแนะนําให้วางตัวควบคุมความปลอดภัยต่อไปนี้ (Security Controls):

- จัดลําดับความสําคัญของการทำ Hardening และการ Patching สําหรับพอร์ตที่นิยมโดยทั่วไป ซึ่งมักถูกโจมตีได้ง่าน เช่น API, Elasticsearch, VNC และ SSH

- เปิดใช้งานการตรวจสอบสิทธิ์แบบหลายปัจจัย (Multifactor Authentication) ในทุกงานบริการที่เข้าสู่ระบบจากระยะไกล

- คุณสามารถทําได้ใช้โซลูชันแอนติบอท (Anti-BOT) เพื่อลดความรุนแรงและข้อมูลประจําตัวที่อาจจะโดนขโมยมาเพื่อหวังการโจมตีในการเข้าสู่ระบบ

- ใช้ไฟร์วอลล์เพื่อจํากัดการเข้าถึงพอร์ตที่ถูกโจมตีทั่วไปทั้งหมด โดยไม่ต้องเปิดเผยต่อสาธารณะโดยไม่จําเป็น

- ปิดใช้งานโพรโทคอลที่อ่อนแอและไม่ได้ใช้ เช่น Telnet

- กําหนดค่าการควบคุมการเข้าถึงเครือข่ายเพื่ออนุญาตการเข้าถึงพอร์ต จาก IP Address ที่ถูกกําหนดเท่านั้น

ซึ่งใน Security Control ที่ดีนั่นถูกออกแบบด้วยระบบความปลอดภัยของ F5 Security Solution ด้วยการป้องกันที่เต็มประสิทธิภาพ การป้องกันด้วย F5 Advanced Web Application Firewall, F5 Zero Trust Model, BOT and Fraud Prevention, Identity Access Management และอีกมากมายที่จะช่วยยกระดับ Security รวมถึงความปลอดภัยขื้นสูง

สอบถามข้อมูลผลิตภัณฑ์และโซลูชันสินค้าไอทีได้ที่บริษัท วีเอสที อีซีเอส (ประเทศไทย) จำกัด ซึ่งเป็นผู้แทนจำหน่าย F5 อย่างเป็นทางการในประเทศไทย โทร. +66 2032 9999 อีเมล :